Резервное Копирование в Kubernetes

Резервное Копирование в Kubernetes Оптимизация расписания бэкапа для снижения нагрузки

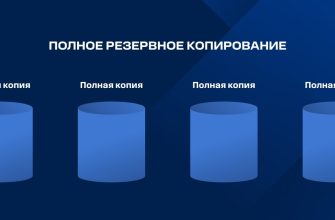

Основы Резервного Копирования

Основы Резервного Копирования Восстановление данных: Полное руководство по пошаговым

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Технологии PITR: как обеспечить надежное восстановление

Основы Резервного Копирования

Основы Резервного Копирования Аудит системы: Как проверить эффективность и безопасность

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Роль бэкапа в обеспечении непрерывности бизнеса: как

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Технологии CDP: как собрать и использовать данные о

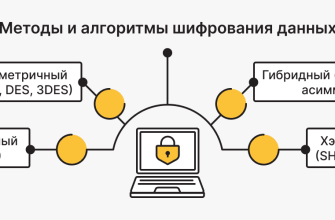

Технологии и Методы

Технологии и Методы Как обеспечить целостность данных: методы проверки

Технологии и Методы

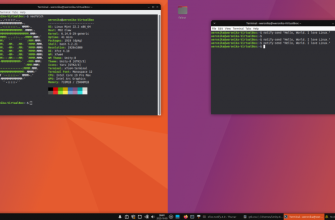

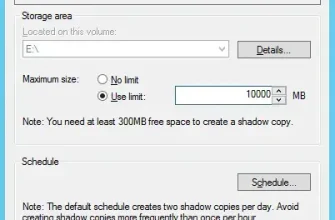

Использование снэпшотов (Snapshots) в процессе бэкапа

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Технологии “Zero Downtime”: как обеспечить

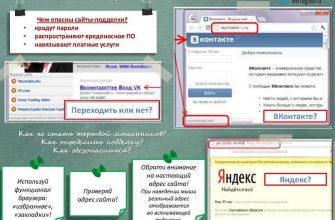

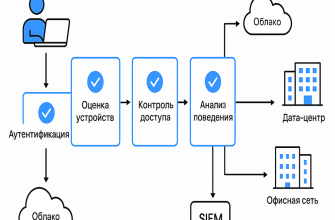

Резервное Копирование в Kubernetes

Резервное Копирование в Kubernetes Как провести комплексный анализ уязвимостей: пошаговое

Технологии и Методы

Использование ленточных накопителей (Tape Libraries)

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Технологии Flash-кэширования для ускорения бэкапа

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Путешествие к себе: как личный опыт меняет взгляды

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Проблемы бэкапа Edge-устройств: что нужно знать и как

Резервное Копирование в Kubernetes

Резервное Копирование в Kubernetes Как разработать эффективное Соглашение об уровне сервиса

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Резервное копирование PLC: как защитить свои автоматизированные

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Полное сравнение методов бэкапа в Kubernetes: что выбрать

Технологии и Методы

Технологии и Методы Как превратить личный опыт в захватывающую историю

Практические Руководства и Рекомендации

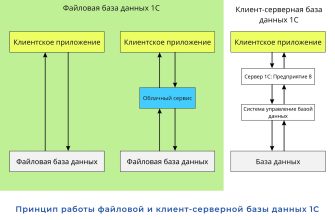

Практические Руководства и Рекомендации Эффективное резервное копирование файловых серверов

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Эффективное резервное копирование больших объемов логов

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Бэкап настроек сетевых устройств: как защитить свою

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Это всё, что нужно знать о методах контрольных сумм

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Эксклюзивное руководство по использованию технологии

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Эволюция бэкапа Kubernetes: от простоты к сложности

Практические Руководства и Рекомендации

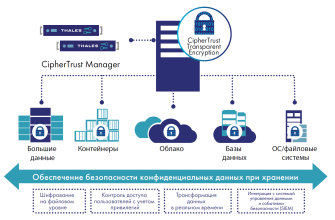

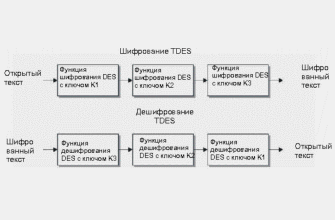

Практические Руководства и Рекомендации Шифрование в покое: Максимальная безопасность ваших

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Шифрование в покое: как защитить ваши данные в современном

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Шифрование в покое и в пути: Как защитить свои данные

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Шифрование в покое: защита данных в современном мире

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Что такое RTO и как правильно провести его анализ для

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Что выбрать: агента или безагентный подход в недвижимости?

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Безопасность носителей информации: как защитить свои

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Углубленный анализ метрик производительности I/O при

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Технологии резервного копирования с применением “

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Технологии Zero Downtime: секреты обеспечения беспрерывной

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Технологии Zero Downtime: как обеспечить бесперебойную

Практические Руководства и Рекомендации

Практические Руководства и Рекомендации Технологии Zero Downtime: Как обеспечить бесперебойную